Rowhammer Açığı Nvidia Ekran Kartlarını Tehdit Ediyor

Son yıllarda siber güvenlik alanında dikkat çeken ve ciddi anlamda risk oluşturan Rowhammer açıkları, özellikle işlemci ve sistem belleği üzerinde yoğunlaşmıştı. Ancak, donanım dünyasında yeni gelişmelerle birlikte, bu tür güvenlik açıklarının ekran kartlarına da sıçradığı fark edildi. Rowhammer ekran kartlarının çeşitli modellerinde tespit edilen bu açık, hem güvenlik uzmanlarını hem de kullanıcıları endişelendirmektedir. Ayrıca, bu açıkların sistem performansı ve veri bütünlüğü üzerinde ciddi tehditler oluşturabileceği unutulmamalıdır.

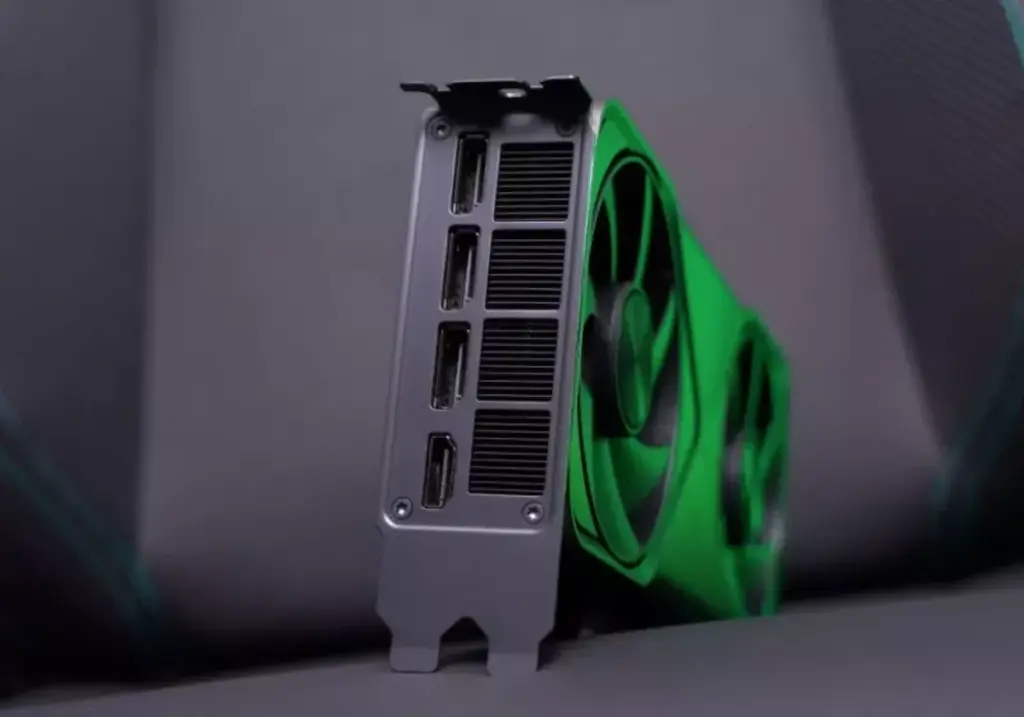

GDDR bellek teknolojisinin hızlı ve yüksek bant genişliği sağlayan yapısı, doğal olarak enerji tüketimini ve potansiyel hataları da beraberinde getiriyor. Bu yüksek hızda çalışan bellek modülleri, bazı durumlarda yeterli korunma önlemleri alınmadığında veya mühendislik hatalarıyla karşılaşıldığında, kötü niyetli saldırganlar tarafından manipüle edilebilir hale geliyor. Nasıl işlediği konusuna gelirsek, saldırı sırasında özellikle yüksek hızda çalışan bellek hücrelerine elektriksel müdahaleler yapılıyor ve bu sayede veriler rastgele değiştirilerek NVIDIA ekran katlarının sistem çalışması bozuluyor veya kontrol altına alınıyor. Bu süreç, bilgisayardaki kritik verilere ve yürütülen işlemlere erişim sağlamayı amaçlıyor ve genellikle düşünülenden çok daha karmaşık ve derinlere iniyor.

Yapılan detaylı araştırmalar, özellikle NVIDIA Rowhammer Ampere mimarili NVIDIA’nın RTX 3060 ve RTX A6000 gibi modellerinin bu açıktan etkilendiğini ortaya koyuyor. NVIDIA’nın bu modelleri, yüksek performans ve veri güvenliğinin kritik olduğu alanlarda tercih edilen ve genellikle kurumsal teknolojiler ile yapay zeka uygulamalarında kullanılan sistemler. Saldırganlar, bu açık sayesinde CUDA çekirdeğine veya bellek bölgelerine yetkisiz erişim sağlayabilir, hatta sistem üzerinde tam kontrol kurabilir. Bu noktada, saldırının temel mantığı, bellek sayfalarının veya taban tablolarının değiştirilerek, saldırganın istediği kodu çalıştırmasına imkan tanımak. Ayrıca, NVIDIA’nın sürücüleri ve donanım mimarisi bazı güvenlik önlemlerini almış olsa da, bu açıkların tespiti ve kullanımı henüz tam anlamıyla engellenemiyor.

Özellikle IOMMU (Input-Output Memory Management Unit) devre dışı bırakıldığında, saldırılar daha da kolaylaşabiliyor ve sistemde tüm haklara sahip olmak mümkün hale geliyor. Bu durum, güvenlik maliyetleri ve sistem maliyetleri göz önüne alındığında, birçok kurumsal ve kritik altyapıyı ciddi şekilde riske atıyor. Bu açıktan dolayı, çalışmalar ilerledikçe bu saldırıların daha gelişmiş ve çeşitli şekillerde uygulanması da bekleniyor. Ne yazık ki, şu ana kadar ciddi bir saldırı vakası veya ihlal raporu bulunmamaktadır, bu da bu açığın henüz geniş çapta kullanılmadığını gösteriyor.

Ancak, bu tür tehditler Rowhammer gibi özellikle büyük ölçekli yapay zeka ve veri işleme sistemlerinin güvenliği açısından büyük önem taşıyor. Çünkü, bu sistemlerde genellikle yüksek hacimli ve hassas veriler yer alıyor ve saldırganlar bu açıkları kullanarak gizli bilgilere erişebilir veya sistemleri manipüle edebilir. Bütün bunlar göz önüne alındığında, kullanıcıların ve şirketlerin ekran kartlarını ve diğer donanımlarını düzenli olarak güncellemeleri, güvenlik açıklarını takip etmeleri ve mümkünse ek güvenlik önlemleri almaları büyük önem kazanmış durumda. Ayrıca, yeni nesil donanımların üretim aşamasında güvenlik odaklı tasarım ilkeleri benimsenmeli, potansiyel açıklar erken tespit edilip giderilmelidir.

Gelecekte, bu tür açıkların gizlenmesi ve sistemlere entegre edilmesi ile saldırıların daha sofistike hale gelmesi bekleniyor. Kullanıcıların, özellikle de kurumsal müşterilerin, güncel gelişmeleri yakından takip etmeleri ve güvenlik protokollerine uygun hareket etmeleri hayati önem taşıyor. Bu tehditlerin etkili bir şekilde önlenmesi adına, donanım üreticileriyle kullanıcılar arasındaki iletişim ve bilgi paylaşımının güçlendirilmesi büyük fayda sağlayacaktır. Sizler de ekran kartınızın modeline ve kullanım ortamına uygun güvenlik önlemleri almayı unutmamalısınız.